Différence entre ISO 27001 et ISO 27002

ISO 27001 vs ISO 27002

Comme l'ISO 27000 est une série de normes qui ont été lancées par l'ISO pour assurer la sécurité et la sécurité au sein des organisations du monde entier, il vaut la peine de connaître la différence entre ISO 27001 et ISO 27002, deux des normes de la série ISO 27000. Ces normes ont été lancées au profit des organisations et pour fournir un service de qualité aux clients. Cet article analyse les différences entre ISO 27001 et ISO 27002.

Qu'est-ce que ISO 27001?

La norme ISO 27001 vise à assurer la sécurité de l'information et la protection des données dans les organisations du monde entier. Cette norme est si importante pour les organisations commerciales dans la sauvegarde de leurs clients et des informations confidentielles de l'organisation contre les menaces. La mise en œuvre du système de gestion de la sécurité de l'information garantirait la qualité, la sécurité, le service et la fiabilité des produits de l'organisation qui peut être sauvegardée à son plus haut niveau.

L'objectif principal de la norme est de fournir des exigences pour l'établissement, la mise en œuvre, la maintenance et l'amélioration continue d'un système de gestion de la sécurité de l'information (ISMS). Dans la plupart des sociétés, les décisions d'adoption de ces types de normes sont prises par la haute direction. De plus, l'exigence d'avoir ce type de système de sécurité de l'information pour l'organisation se produit en raison de divers facteurs tels que les buts et objectifs organisationnels, les exigences de sécurité, la taille et la structure de l'organisation, etc.

Dans la version précédente de la norme en 2005, il a été développé sur la base du cycle PDCA, du modèle Plan-Do-Check-ACT pour structurer les processus et c'était en train de refléter les principes énoncés par les directives de l'OECG. La nouvelle version en 2013 met l'accent sur la mesure et l'évaluation de l'efficacité de la performance organisationnelle dans les ISMS. Il a également inclus une section basée sur l'externalisation et plus de concentration est donnée à la sécurité de l'information dans les organisations.

Qu'est-ce que ISO 27002?

La norme ISO 27002 est initialement originaire de la norme ISO 17799 qui est basée sur le code de pratique pour la sécurité de l'information. Il met en évidence divers mécanismes de contrôle de sécurité pour les organisations avec les conseils de l'ISO 27001.

La norme a été établie sur la base de diverses directives et principes pour l'initiation, la mise en œuvre, l'amélioration et le maintien de la gestion de la sécurité de l'information au sein d'une organisation. Les contrôles réels des exigences spécifiques à l'adresse standard par le biais d'une évaluation formelle des risques. La norme consiste en des directives spécifiques pour les développements dans les normes de sécurité organisationnelles et les pratiques efficaces de gestion de la sécurité qui seraient utiles pour renforcer la confiance dans les activités interorganisationnelles.

La version existante de la norme a été publiée en 2013 sous le nom d'ISO 27002: 2013 avec 114 contrôles. Le facteur le plus important à noter est qu'au fil des ans.

Quelle est la différence entre ISO 27001 et ISO 27002?

• La norme ISO 27001 exprime les exigences de gestion de la sécurité de l'information dans les organisations et la norme ISO 27002 fournit un soutien et des conseils à ceux qui sont responsables de l'initiation, de la mise en œuvre ou de la maintenance des systèmes de gestion de la sécurité de l'information (ISMS).

• ISO 27001 est une norme d'audit basée sur des exigences vérifiables, tandis que l'ISO 27002 est un guide de mise en œuvre basé sur les meilleures pratiques.

• ISO 27001 comprend une liste de contrôles de gestion aux organisations tandis que l'ISO 27002 a une liste de contrôles opérationnels aux organisations.

• ISO 27001 peut être utilisé pour auditer et certifier le système de gestion de la sécurité de l'information de l'organisation et ISO 27002 peut être utilisé pour évaluer la compréhension du programme de sécurité de l'information d'une organisation.

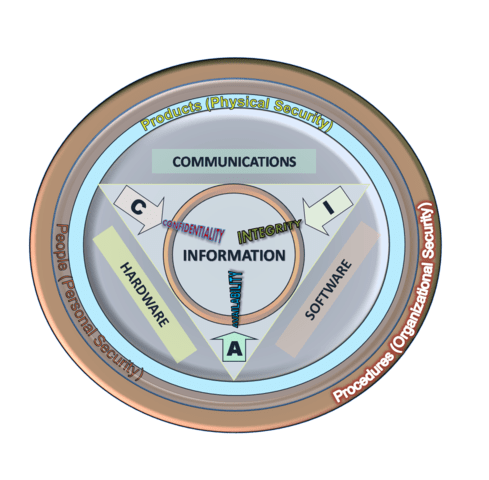

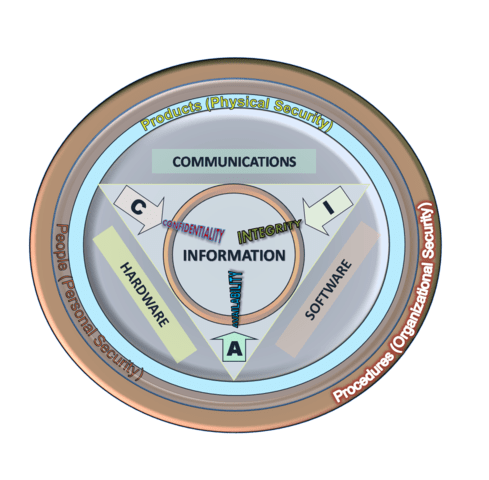

Attribution d'image: «CIAJMK1209» par John M. Kennedy T. (CC BY-SA 3.0)